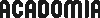

L’essentiel à retenir : une erreur humaine lors de la publication npm de la version 2.1.88 a exposé 512 000 lignes de code TypeScript de Claude Code. Cette fuite dévoile l’agent autonome Kairos et une architecture de mémoire à trois couches luttant contre l’entropie contextuelle. Bien que stratégique pour Anthropic, l’incident n’impacte pas la sécurité des données clients.

Craignez-vous que vos données sensibles soient compromises par l’exposition accidentelle de 512 000 lignes de code TypeScript ? Cette affaire de fuite, provoquée par l’oubli d’un fichier source map sur npm le 31 mars 2026, dévoile les coulisses techniques d’Anthropic sans toutefois briser l’étanchéité des serveurs sécurisés. Vous découvrirez comment les mécanismes de l’agent autonome Kairos et les secrets de l’architecture de mémoire à trois couches restent inaccessibles aux attaquants malgré cette visibilité inédite sur l’orchestration logicielle.

Origine technique de la fuite Claude Code sur npm

On entend tout et n’importe quoi sur cette affaire, alors remettons les pendules à l’heure sur ce qui s’est réellement passé dans les cuisines d’Anthropic.

L’erreur humaine lors du packaging de la version 2.1.88

Le 31 mars 2026, une bévue technique a secoué Anthropic. Un développeur a publié la version 2.1.88 sur le registre npm. Cette mise à jour a été déployée sans vérification préalable des réglages.

L’équipe a tout simplement oublié d’inclure un fichier d’exclusion. Des fichiers sensibles ont ainsi quitté les serveurs internes. Ils se sont retrouvés accessibles publiquement sur le registre de paquets.

L’impact a été immédiat avec une diffusion massive du code source. Pour comprendre les détails, consultez cette analyse de VentureBeat. Cette fuite constitue une véritable hémorragie de propriété intellectuelle pour l’entreprise.

Le rôle des fichiers source maps dans l’exposition du code

Les source maps servent normalement au débogage en liant le JavaScript au TypeScript original. Ici, un fichier de 59,8 Mo a été exposé par erreur. Le bundler Bun a généré ce fichier par défaut lors de la construction.

La visibilité sur les entrailles de l’outil est devenue totale. Plus de 512 000 lignes de code sont devenues lisibles instantanément. C’est une mine d’or pour analyser la logique interne des agents IA.

L’orchestration de 1 900 fichiers est désormais publique. Tout le monde peut scruter l’architecture de Claude Code.

3 fonctionnalités secrètes découvertes dans les sources

Au-delà de l’erreur technique, ce que les fouineurs ont déniché dans les entrailles du code est franchement surprenant.

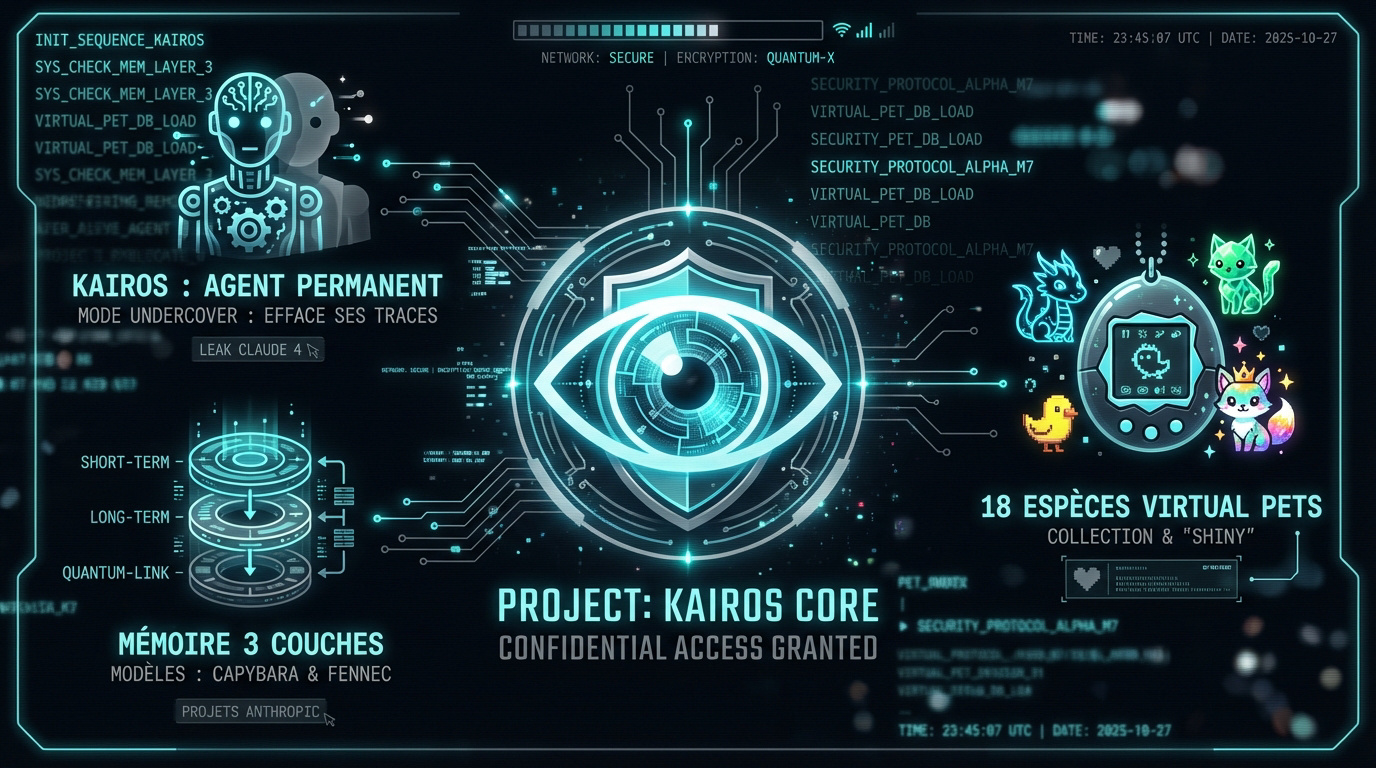

L’agent autonome Kairos et le mode Undercover

Kairos est un agent autonome permanent. Il fonctionne en tâche de fond 24h/24 sans intervention humaine. Ce démon proactif analyse les projets en continu, même quand l’utilisateur est absent.

Le mode Undercover permet à l’IA d’effacer ses traces. Cette fonction masque l’utilisation de l’intelligence artificielle dans les historiques. Elle est détaillée dans le leak du système Claude 4.

Architecture de mémoire et modèles internes Capybara

L’architecture repose sur une mémoire à trois couches. Ce système limite l’entropie contextuelle lors des sessions longues. Il garantit une stabilité accrue des réponses par l’agent de codage.

Le code mentionne Capybara et Fennec. Ce sont les futurs modèles Claude 4.6 et Opus 4.6. Vous trouverez plus d’infos sur les futurs projets d’Anthropic.

Le système ludique des 18 espèces de virtual pets

Le leak révèle un aspect insolite. Les développeurs ont intégré des Tamagotchis dans la console. Ces créatures virtuelles réagissent directement à votre manière de produire du code informatique.

Il existe 18 espèces différentes à collectionner. Le système inclut des variantes « shiny » très rares. Ces versions spéciales sont extrêmement difficiles à débloquer pour les utilisateurs de l’outil CLI.

Pourquoi vos données personnelles restent-elles en sécurité ?

Forcément, quand on parle de fuite de code, on panique pour ses propres fichiers, mais la réalité est moins dramatique.

Distinction entre code applicatif et poids des modèles

Le code fuité constitue uniquement l’enveloppe logicielle et l’interface CLI de l’outil. Les poids neuronaux, qui forment le véritable cerveau de l’IA, demeurent inaccessibles sur des serveurs protégés. Ce leak ne permet donc pas de cloner l’intelligence d’Anthropic.

La fuite concerne l’orchestration logicielle et non l’intelligence pure des modèles Claude 4.6 stockés sur des serveurs sécurisés.

Recréer l’outil complet est impossible sans disposer des accès aux infrastructures privées. Le savoir-faire fondamental reste la propriété exclusive d’Anthropic.

Absence de compromission des identifiants et données clients

Les comptes utilisateurs ne sont pas impactés par cet incident technique. Vos mots de passe restent sécurisés. Aucune base de données client n’était incluse dans le paquet npm diffusé par erreur.

Les audits confirment que l’intégrité des comptes utilisateurs est préservée à 100 % suite à cet incident.

Le porte-parole Christopher Nulty a confirmé l’absence d’exposition de données sensibles. Pour comprendre les implications techniques, consultez le leak qui explique le fonctionnement de cette architecture.

Réponse d’Anthropic et sécurisation des environnements

Maintenant que le mal est fait, voyons comment le géant de l’IA tente de colmater les brèches.

Risques liés à la supply chain et attaque sur axios

La fragilité de npm expose les projets à des défaillances critiques. Une simple erreur de configuration lors du packaging peut tout faire basculer. C’est le point faible majeur de la supply chain logicielle.

La coïncidence avec axios aggrave la situation. Un cheval de Troie a ciblé ce package populaire au même moment. Les développeurs doivent redoubler de vigilance. Voici des outils SEO et sécurité adaptés.

La vigilance est de mise face aux menaces identifiées :

- Risque d’exfiltration de données

- Vulnérabilité des hooks serveurs

- Danger des dépôts malveillants

Mesures correctives et migration vers l’installateur natif

La riposte juridique est lancée. Anthropic multiplie les requêtes DMCA pour protéger sa propriété intellectuelle. L’entreprise souhaite supprimer les 50 000 forks qui polluent actuellement la plateforme GitHub.

Un conseil de sécurité s’impose pour les utilisateurs. Passez impérativement sur l’installateur natif officiel. C’est le seul moyen fiable d’éviter les vecteurs d’attaque directement liés à l’écosystème npm.

Protégez systématiquement vos builds et vos secrets de fabrication. L’erreur humaine est possible, mais elle coûte extrêmement cher en termes de crédibilité stratégique.

Cette fuite de Claude Code révèle l’architecture de mémoire à trois couches et l’agent autonome Kairos, sans compromettre vos données personnelles. Pour sécuriser vos environnements, migrez dès maintenant vers l’installateur natif d’Anthropic. Cette transparence accidentelle accélère l’évolution des agents IA vers une autonomie toujours plus robuste.